هک ویندوز

اول از همه ویندوز بشناس!

خب رفقا اول از همه قبل از این که چیزی هک ویندوز کنید باید کامل با ساختار اون آشنا باشید در ادامه با ساختار ویندوز آشنا میشیم !

ویندوز ؟!

ساختار ویندوز از دید هکر :

-

هسته (Kernel)

قلب ویندوزه، همهچی زیر دستشه. اگه کسی بتونه به سطح Kernel دسترسی پیدا کنه → کل سیستم رو کنترل میکنه. باگهای درایورها یا آسیبپذیریهای Zero-Day خیلی وقتا از اینجا سوءاستفاده میکنن.

-

رجیستری (Registry)

مثل مغز تنظیمات ویندوز میمونه. تقریباً همه تنظیمات سیستم، نرمافزارها و حتی مسیر اجرای برنامهها اینجاست. هکرها دنبال کلیدهایی برای Persistence هستن (یعنی برنامهشون بعد ریستارت هم اجرا بشه).

-

کاربرها و دسترسیها (Users & Privileges)

ویندوز چند لایه داره: Guest → User → Admin → SYSTEM. هکر معمولاً از یه سطح پایین شروع میکنه و دنبال Privilege Escalation میگرده تا برسه به SYSTEM. ابزارهایی مثل Mimikatz دقیقاً برای همین ساخته شدن.

-

پروسسها و سرویسها (Processes & Services)

هر برنامه یه پروسس میسازه. سرویسها (Services) معمولاً با دسترسی بالاتر (SYSTEM) اجرا میشن. هکرها دنبال سرویسهای آسیبپذیر یا اشتباه کانفیگشده میگردن → Inject کردن کد یا سوءاستفاده.

-

فایل سیستم (File System)

همه اطلاعات یه جایی ذخیره میشن: C:\Windows\System32 → فایلهای سیستمی حساس C:\Users\USERNAME\AppData → گنجینه! (پسوردها، کوکیها، توکنها) خیلی وقتا مرورگرها یا برنامهها دیتا رو رمزنگاری نشده همینجا میذارن.

-

حافظه (Memory)

LSASS.exe پروسهایه که پسوردها و توکنها رو نگه میداره. هکرها سعی میکنن Memory Dump بگیرن و پسوردها رو استخراج کنن.

-

شبکه (Networking)

پورتها و پروتکلها دروازههای ورود هستن. سرویسهای باز (RDP, SMB, RPC) هدفهای اصلی برای نفوذ هستن. اگه ویندوز روی دامین باشه، هکرها دنبال Active Directory میرن (پادشاهی شبکه).

بعد از این که ساختار فهمیدی حالا وقتشه که عمل کنی !

خب خب ! حالا که فهمیدی ویندوز چیه چه ساختاری داره و نوع دید هکر به ویندوز متوجه شدی حالا وقتشه که بدونی چیجوری باید از این ساختار ها برای نفوذ خودت استفاده کنی! در مثال زیر یسری تکنیک هارو اومدیم آشنا شدیم باهاشون

به ترتیب از اول تا آخر بخون :

-

Initial Access (ورود اولیه)

پیدا کردن یه در (Door) برای ورود. Exploit روی سرویسها (مثلاً باگ RDP یا SMB). فیشینگ (اجرای فایل آلوده توسط کاربر). سوءاستفاده از نرمافزارهای نصبشده (مثل مرورگر یا PDF Reader).

-

Execution (اجرای کد)

حالا که یه راه ورود پیدا شد، باید کد مخرب اجرا بشه. این کد میتونه باشه: Reverse Shell → دسترسی مستقیم به سیستم. Dropper → دانلود ابزارهای دیگه. Script (PowerShell, VBA, HTA) → اجرای مخفیانه.

-

Privilege Escalation (ارتقای سطح دسترسی)

معمولاً دسترسی اولیه با کاربر عادیه. هکر باید خودش رو به Administrator یا SYSTEM برسونه.>( Exploit های Local Privilege Escalation. سوءاستفاده از سرویسها یا تنظیمات اشتباه. کرک کردن پسوردهای ذخیرهشده.)

-

Credential Access (گرفتن پسوردها)

اینجا هکر دنبال دسترسی دائمی و بیشتر میگرده.>( Dump کردن LSASS (با Mimikatz). استخراج کوکیها و Tokenها از مرورگر. سرقت Hashها از SAM Database.)

-

Persistence (پایداری)

اگه سیستم ریستارت بشه، دسترسی از بین نره.>( اضافه کردن برنامه به Registry Run. نصب Service جدید. Scheduled Task. در سطح حرفهایتر: Rootkit یا Bootkit.)

-

Defense Evasion (فرار از شناسایی)

مخفی کردن ردپاها.>( پاک کردن لاگها. تغییر نام پروسسها. استفاده از DLL Injection برای مخفی موندن.)

-

Collection & Exfiltration (جمعآوری و خروج اطلاعات)

حالا نوبت دزدی دادههاست:>( پسوردها، اسناد، فایلهای حساس. کپی گرفتن از دیتابیسها. استخراج همه اینا به یه سرور بیرونی (C2 Server).)

خب به همین سادگی بود ؟!

نه رفیق اولین قدم خلاقیت شماس !

شما داخل یه حمله تمیز باید کدنویسی تمیز هم داشته باشید از مرحله دوم به بعد که اجرا کد بود باید کدنویسی شروع کنید داخل کدنویسی خلاقیت حرف اولو میزنه این قسمت وارد حوزه بدافزار نویسی میشیم بدافزار نویسی زمین بازی فایل های سیستمیه هرچقدر بیشتر با فایل های سیستمی آشنا باشید کدنویسی تمیزتر و خلاقیت بیشتری خواهید داشت

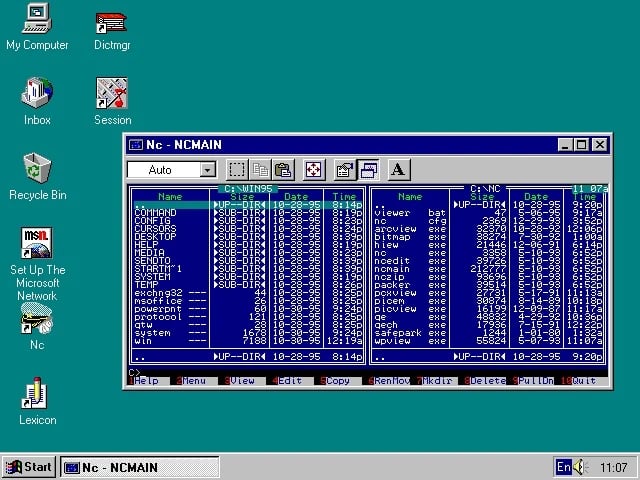

ویدیو آموزشی هک ویندوز:

داخل ویدیو زیر هم مطالب مقاله کامل براتون گفتیم هم یه نمونه از بدافزار نویسی بهتون نشون دادیم که چیحوری یه سیستم هک میشه از طریق بدافزار

پکیج بدافزار نویسی با سی !

اگه علاقه به دنیای بدافزار نویسی دارید پکیج آموزشی مارو از دست ندید داخل این دوره خفن ما زبان برنامه نویسی c برای هک یا هک ویندوز یاد مگیریم که این یادگیری به صورت پروژه محور با بد افزار های مختلف هست رفقا این دوره کامل پروژه محوره بجز پروژه های کوچیک که برای آموزش هستن ۲ تا پروژه اصلی تروجان و باج افزار هم داریم برای دیدن صفحه محصول رو دکمه زیر بزنید 👇☠️